零信任概念

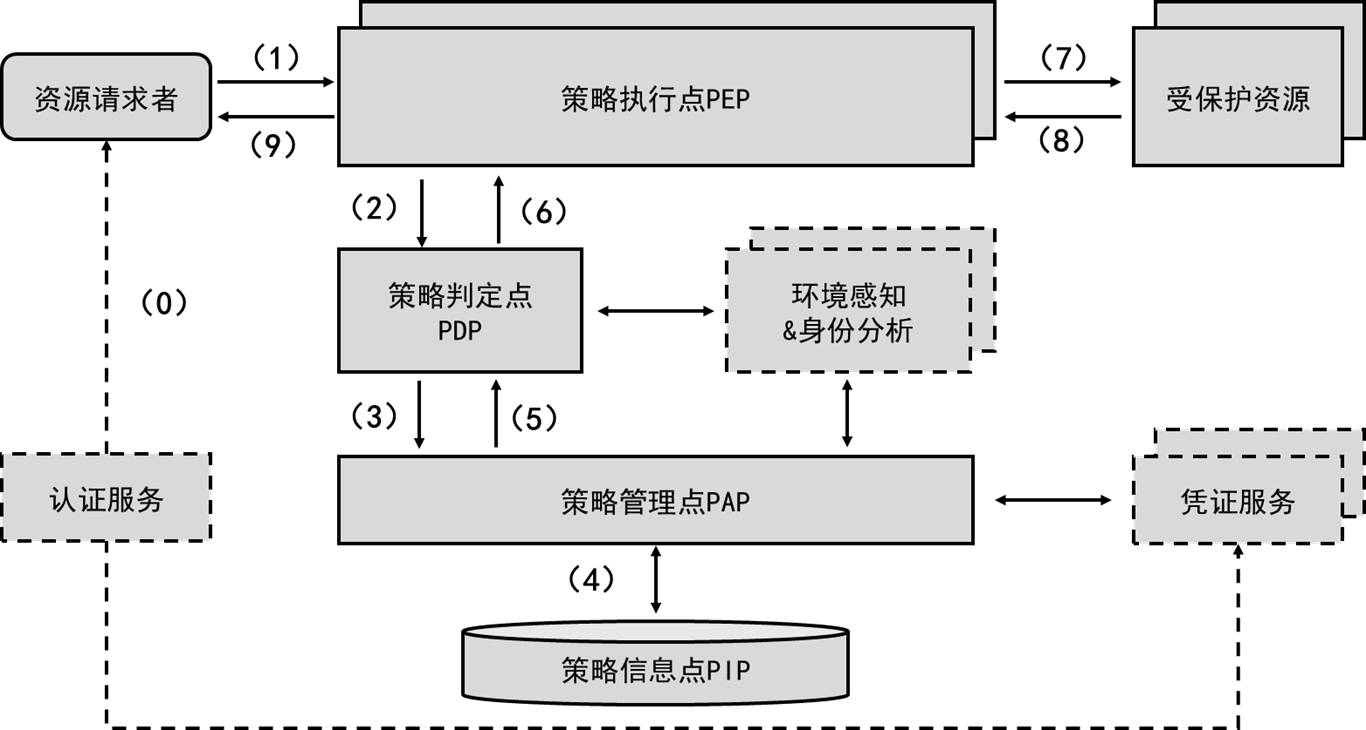

零信任:永不信任,始终验证。技术本质是构建以身份为基石的业务动态可信访问控制机制

① 应该假设网络始终存在外部威胁和内部威胁,仅仅通过网络位置来评估信任是不够的

② 默认情况下不应该信任网络内部或外部的任何人/设备/系统,而是基于认证和授权 重构业务访问控制的信任基础

③ 每个设备、用户对业务的访问都应该被认证、授权和加密

④ 访问控制策略和信任应该是动态 的,基于设备、用户和环境的多源环境数据计算出来

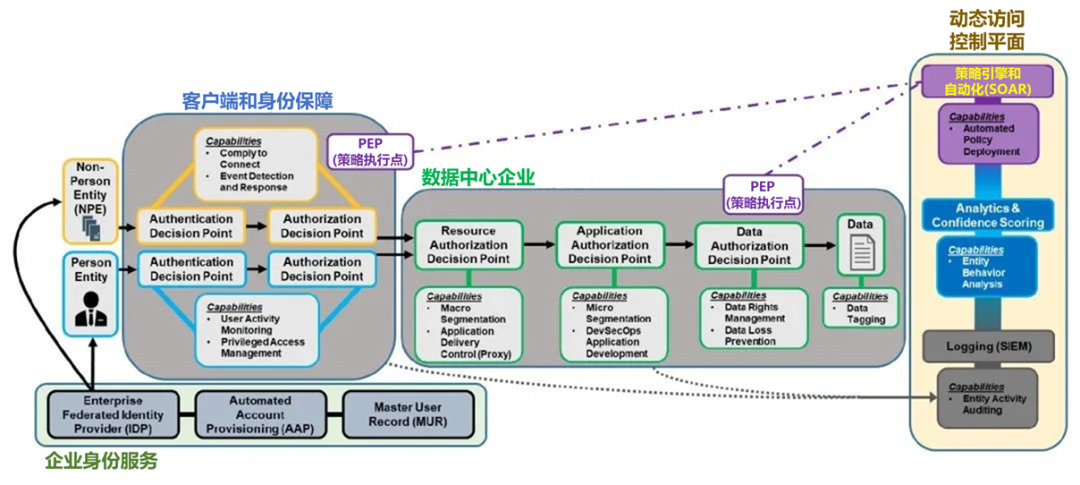

上图展示了用户侧访问控制、数据侧访问控制(PEP节点)。最左侧还将用户侧区分为设备访问和人员访问

零信任的优势

东西向流量的威胁防护

打破网络边界

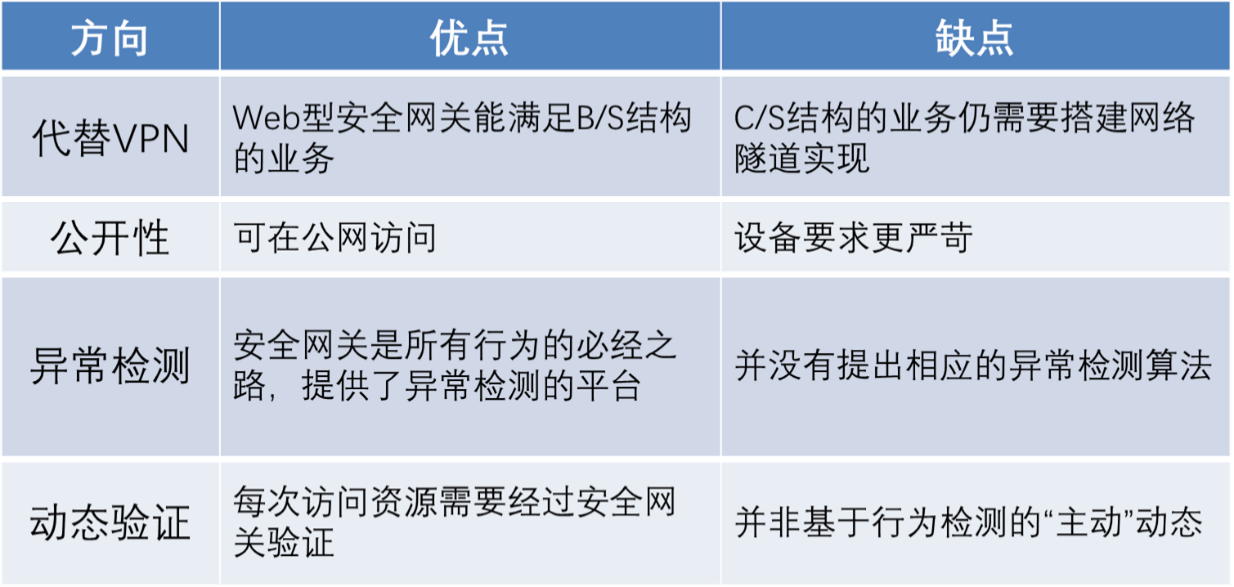

优缺点

传统网络:

传统的基于边界的网络安全是先连接,后信任。

传统的网络安全架构默认内网是安全的,仅仅在网络边界部署了大量的设备

零信任的关键在于控制对数据的访问权限,而与数据所在的位置无关,与访问发起者的位置无关。

零信任的做法是先信任,后连接,只有通过动态的认证和授权,才可能发起对数据资源的访问连接,这是和传统网络安全方法的主要区别。

零信任分类

边缘零信任(远程移动办公/特权运维)

设备代理+网关模式(Web代理网关or网络隧道网关)数据中心内部应用之间的零信任

接口/服务/进程之间

零信任的建设,不单单是零信任网关,还包括内网PKI体系建设,证书认证体系(脚本认证、机器认证、接口认证,进程认证等)